Quando si ospita un server Web o un’applicazione Web, è necessario aprire la porta 443 (o la porta 80) sul server in modo che possa ricevere una richiesta Web. Mentre la porta 80 si riferisce a HTTP, la porta 443 corrisponde a HTTPS.

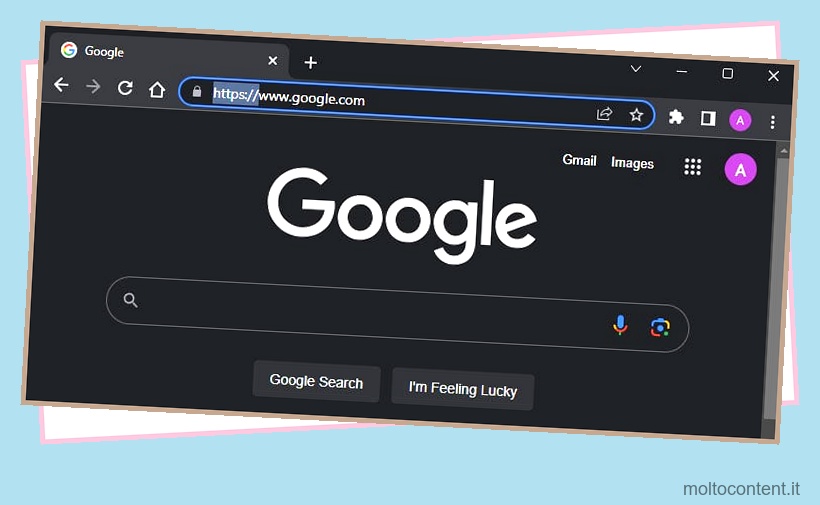

Secondo la ricerca di Google nel 2021, oltre il 95% dei siti Web utilizza HTTPS. Offre una comunicazione più sicura rispetto a HTTP ed è lo standard de facto per la moderna sicurezza web.

Se vuoi saperne di più su questa porta e su come funziona, devi prima sapere cosa rappresenta una porta. Quindi iniziamo!

Se volete continuare a leggere questo post su "[page_title]" cliccate sul pulsante "Mostra tutti" e potrete leggere il resto del contenuto gratuitamente. ebstomasborba.pt è un sito specializzato in Tecnologia, Notizie, Giochi e molti altri argomenti che potrebbero interessarvi. Se desiderate leggere altre informazioni simili a [page_title], continuate a navigare sul web e iscrivetevi alle notifiche del blog per non perdere le ultime novità.

Sommario

Cos’è esattamente un porto?

In senso generale, una porta rappresenta il punto di connessione o l’interfaccia tra dispositivi esterni e interni. Quindi, in una rete di computer, è un endpoint virtuale univoco in cui inizia o termina la connessione di rete. Le porte possono consentire o limitare le connessioni in uscita, in entrata o entrambe e il firewall è responsabile delle regole corrispondenti.

Se provi ad accedere a un altro dispositivo sulla rete, il tuo dispositivo utilizzerà determinate porte a seconda del protocollo che stai utilizzando per stabilire la connessione. Il protocollo può essere il normale protocollo di comunicazione come Transmission Control Protocol (TCP)/User Datagram Protocol (UDP), protocollo di condivisione dati come File Transfer Protocol (FTP) e così via.

La porta deve essere aperta sull’altro dispositivo per stabilire la connessione. Sono associati a diversi servizi che aiutano a stabilire e implementare la connessione in base al protocollo di comunicazione.

Sono disponibili un totale di 65536 numeri di porta per i diversi protocolli di rete. Tra loro,

- Le porte di sistema o note (0-1023) sono preassegnate come numero predefinito per alcune porte note.

- Le porte utente o registrate (1024-49151) sono porte non assegnate disponibili per gli utenti regolari. Devono registrare la porta presso l’Internet Assigned Numbers Authority (IANA) per evitare duplicazioni.

- Le porte dinamiche o private (49152-65535) sono porte di breve durata utilizzate per servizi privati o per motivi temporanei.

Che cos’è la porta 443 e in che modo è correlata a HTTPS?

Molti server web utilizzano i certificati Transport Layer Security (TLS) per migliorare la loro sicurezza. Se provi ad accedere a un server Web di questo tipo utilizzando il protocollo TCP, la rete utilizzerà un canale crittografato per inviare la richiesta e ricevere dati dal server. La porta 443 è l’endpoint virtuale predefinito di questo canale protetto sul server Web.

Il tuo browser Web utilizzerà l’Hypertext Transfer Protocol Secure (HTTPS) nel livello dell’applicazione per inviare richieste e ricevere i dati. Quindi, la porta 443 è direttamente associata al protocollo HTTPS. Anche alcune VPN o altri servizi utilizzano questa porta per aggirare le restrizioni del firewall.

TLS è una versione più recente di Secure Sockets Layer (SSL), quindi potresti ancora trovare SSL usato molto per descrivere i certificati di sicurezza. Ma al giorno d’oggi, SSL è deprecato e sono in uso solo le versioni recenti di TLS.

La maggior parte dei server Web ora utilizza i certificati TLS poiché la sicurezza dei dati è della massima preoccupazione. Questo è il motivo per cui vedrai https:// invece di http:// in quasi tutti gli URL.

Come funziona la crittografia HTTPS e TLS?

La tecnologia TLS utilizza un set di due chiavi (pubblica e privata) per la crittografia. Solo la chiave privata può decodificare i dati che la chiave pubblica crittografa e viceversa. Ecco il processo completo di funzionamento della crittografia HTTPS e TLS:

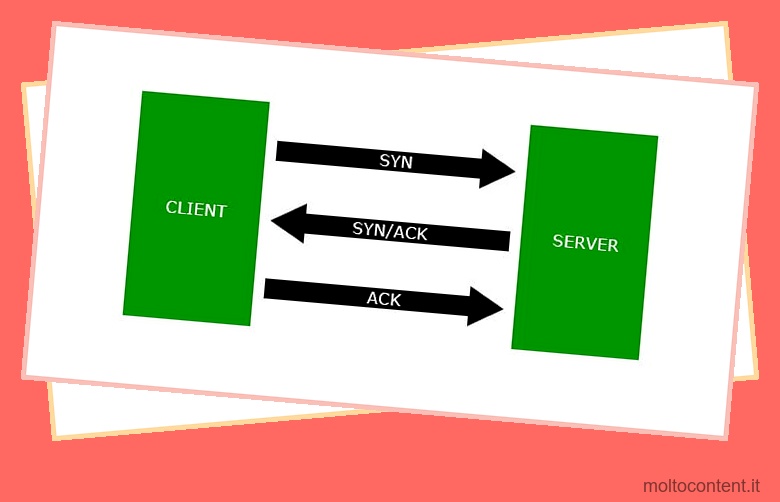

- Il browser Web deve prima stabilire una connessione ( TCP Handshake ) con il server Web prima di poter inviare una richiesta TCP.

- Il browser Web invia un pacchetto di dati di sincronizzazione (SYN) al server Web per richiedere una connessione.

- Il server Web risponde con la sincronizzazione (SYN) insieme a un pacchetto di riconoscimento (ACK).

- Il browser Web risponde quindi con ACK , che stabilisce la connessione tra il browser e il server.

- Per HTTPS, è necessario un altro handshake, ovvero l’handshake TLS , poiché i dati devono essere crittografati. Questo passaggio non è necessario per HTTP in quanto possono iniziare direttamente a inviare i dati dell’applicazione in formato testo normale.

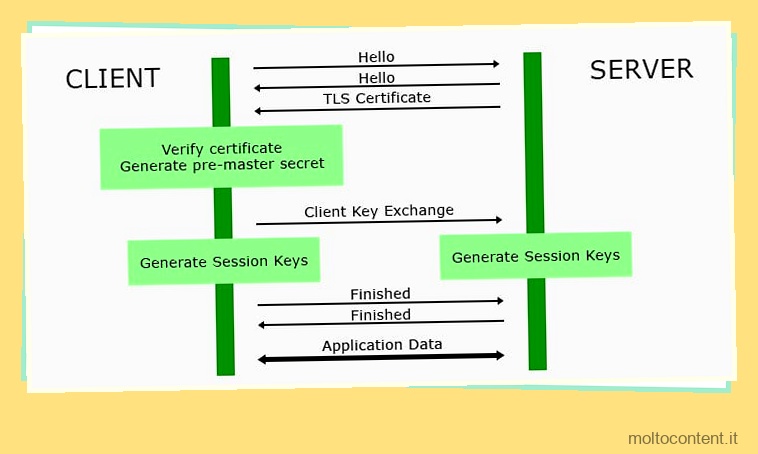

- In TLS 1.2 viene utilizzata la crittografia RSA, che funziona così:

- Innanzitutto, il server e il browser client si scambiano messaggi di “ciao”.

- Quindi, i due terminali comunicano i loro protocolli, standard di crittografia e così via. Il server invia anche il certificato TLS contenente le seguenti informazioni:

-

Domain name -

Public key -

Certificate Authority along with their digital signature -

Issue and Expiration date -

TLS version

-

- Qui, il server invia la chiave pubblica inclusa nel certificato TLS al client per il processo di crittografia/decrittografia. La chiave privata è memorizzata solo nel server Web e non condivide la chiave da nessuna parte.

- Il client verifica il certificato TLS e quindi crea un codice byte casuale (segreto pre-master).

- Quindi, crittografa il codice segreto utilizzando la chiave pubblica e lo condivide con il server. Il server utilizza la chiave privata per decrittografare questi dati.

- Sia i client che i server creano un set di chiavi di sessione utilizzando il segreto pre-master.

- Quindi, i due terminali invieranno messaggi di “finito” e potranno finalmente iniziare a inviare i dati dell’applicazione.

- Comunicheranno durante l’utilizzo di queste chiavi temporanee per la crittografia e la decrittografia. Rimangono validi per un certo periodo di tempo e scadono dopo la fine della sessione o l’interruzione della connessione. Lo stesso processo si ripete per ricreare un altro set di chiavi di sessione.

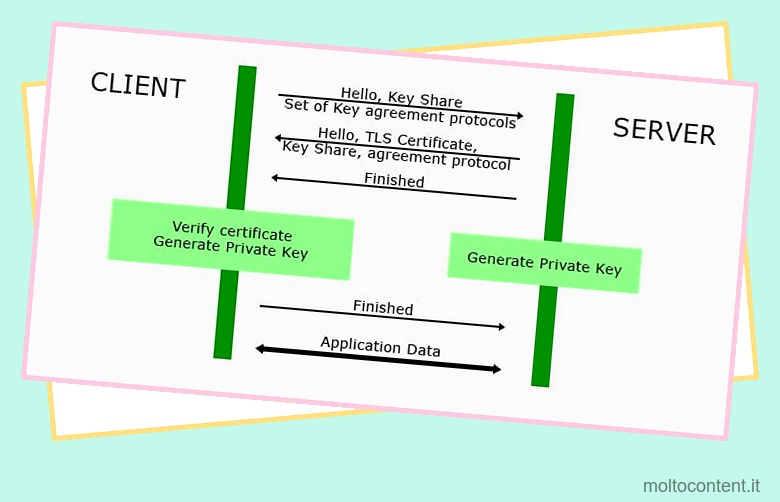

- In TLS 1.3 viene utilizzata la crittografia DHE, che è molto più veloce.

- Il client invia al server un set di chiavi supportato e un protocollo di accordo chiave, nonché la propria condivisione di chiavi insieme al messaggio “hello”.

- Il server risponde con il certificato del server, la sua chiave condivisa e il protocollo di accordo chiave che seleziona dall’insieme dopo il messaggio “hello”.

- Invia anche il suo messaggio “finito” poiché non ha bisogno di inviare altri dati prima di iniziare la connessione.

- Il client verifica il certificato, genera le chiavi di crittografia necessarie e invia il messaggio “finito”.

- Ora, sia il server che il client dispongono delle chiavi necessarie per la crittografia/decrittografia e possono iniziare a inviare i dati dell’applicazione.

I server Web possono utilizzare diversi livelli (non versioni) di certificati TLS insieme a HTTPS, a seconda di quanto sia rigorosa l’autorità di certificazione (CA) durante la fornitura dei certificati.

- Certificati di convalida del dominio: questo certificato convalida solo la proprietà del dominio. Ha il livello di convalida più basso ed è appropriato solo per blog e siti Web simili.

- Certificati di convalida dell’organizzazione: il proprietario deve verificare i dettagli personali e aziendali insieme alla proprietà del dominio durante la richiesta di questi certificati.

- Certificati di convalida estesa: hanno il più alto livello di convalida e il proprietario deve verificare i diritti esclusivi sul dominio, il proprio indirizzo fisico insieme a tutti i dettagli personali, aziendali e del dominio.

Come si confronta la porta 443 con la porta 80?

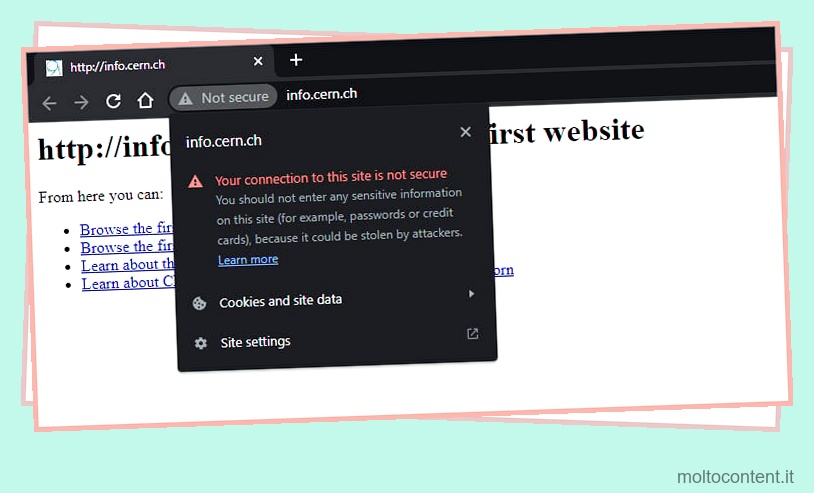

Come il modo in cui la rete invia richieste HTTPS alla porta 443 sul server Web, le richieste HTTP vanno alla porta 80 per impostazione predefinita. Queste richieste HTTP e i dati corrispondenti dal server web non passano attraverso alcuna crittografia sulla rete. Quindi, questi dati sono in testo semplice e sono altamente vulnerabili all’accesso esterno.

La porta 443 è importante?

HTTPS migliora notevolmente la sicurezza dei dati rispetto a HTTP. Ciò non significa che sia completamente sicuro, poiché esistono modi per sfruttarlo, come rubare dati dalla cache o dalla memoria del browser. Tuttavia, è il protocollo più sicuro in questo momento.

La maggior parte dei server Web non consente le richieste HTTP e anche i tuoi browser cercheranno di impedirti di accedere a qualsiasi sito Web tramite HTTP. Poiché HTTPS è lo standard attuale, la porta 80 non è molto utilizzata. Pertanto, tutte le comunicazioni Web passano attraverso la porta 443.

È possibile specificare qualsiasi altra porta come endpoint per la comunicazione HTTPS anziché 443 sul server. Ma il client dovrà anche specificare il numero di porta specifico mentre effettua una richiesta HTTPS. Quindi, a meno che uno sviluppatore non stia testando i propri server Web, nessuno utilizzerà un’altra porta in sostituzione.

Dovresti aprire la porta 443?

Ogni volta che un client effettua una richiesta web, il dispositivo client utilizza una porta registrata o dinamica disponibile (tra 1024 e 65535) per inviare una richiesta alla porta 443 o 80 sul server a seconda del protocollo utilizzato.

Pertanto, se stai configurando un server Web per altre persone, dovrai aprire la porta 443 per l’accesso HTTPS in entrata in modo che possano connettersi ad esso tramite Internet. Ma non è necessario aprire la porta sul lato client per qualsiasi accesso in uscita poiché il dispositivo utilizzerà una porta aperta diversa.

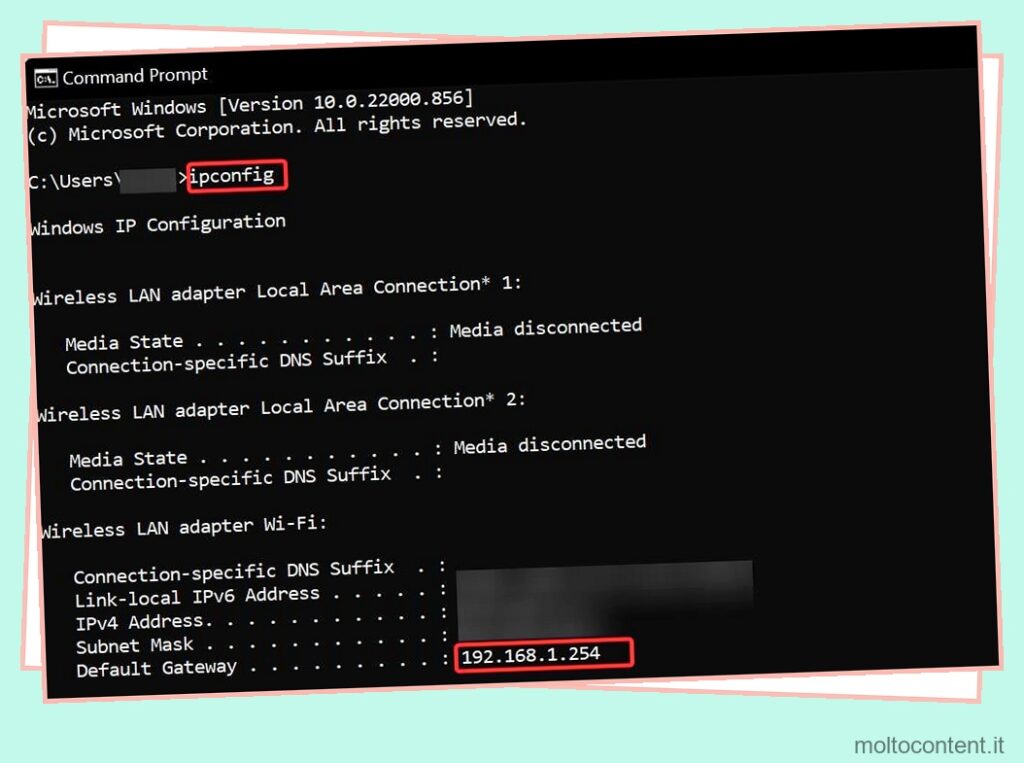

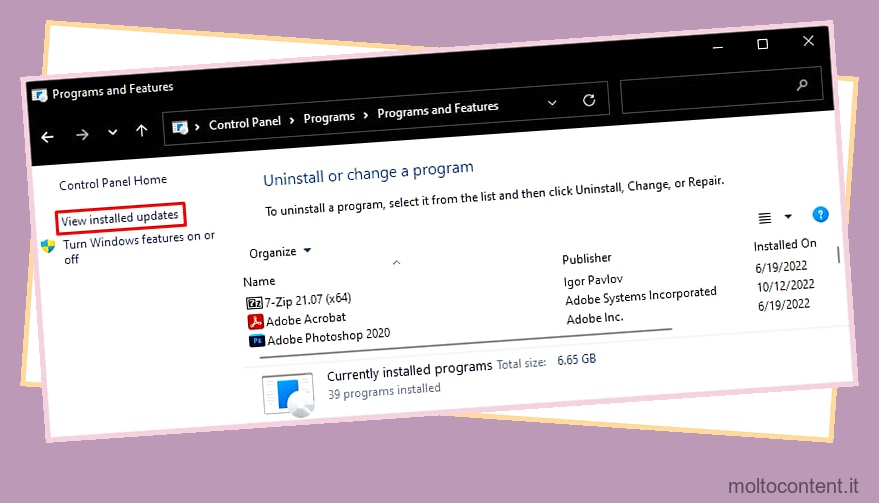

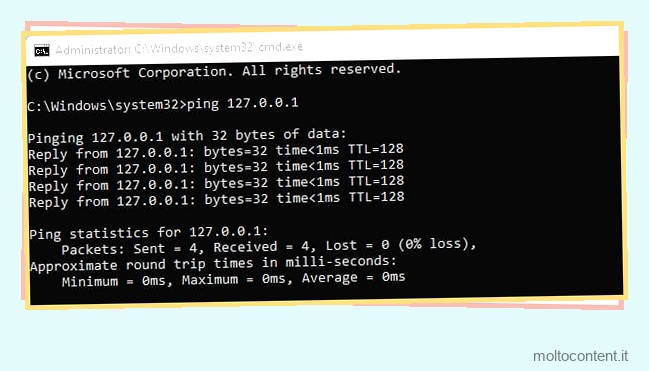

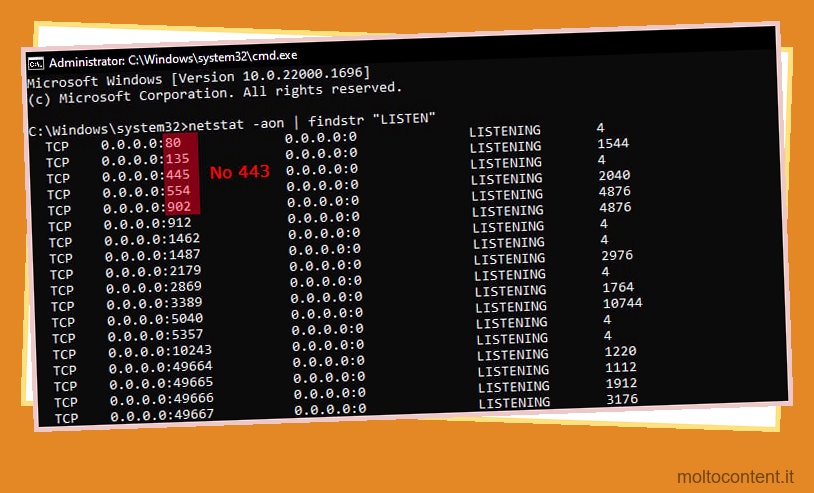

Prima di provare ad aprire la porta , controlla se è già aperta usando il comando netstat -aon | findstr "LISTEN" sul prompt dei comandi

Se non è aperto, seguire i passaggi seguenti.

- Apri Esegui premendo il tasto Windows + R.

- Digita

firewall.cple premi Invio per aprire Windows Defender Firewall . - Seleziona Impostazioni avanzate dal riquadro di navigazione a sinistra.

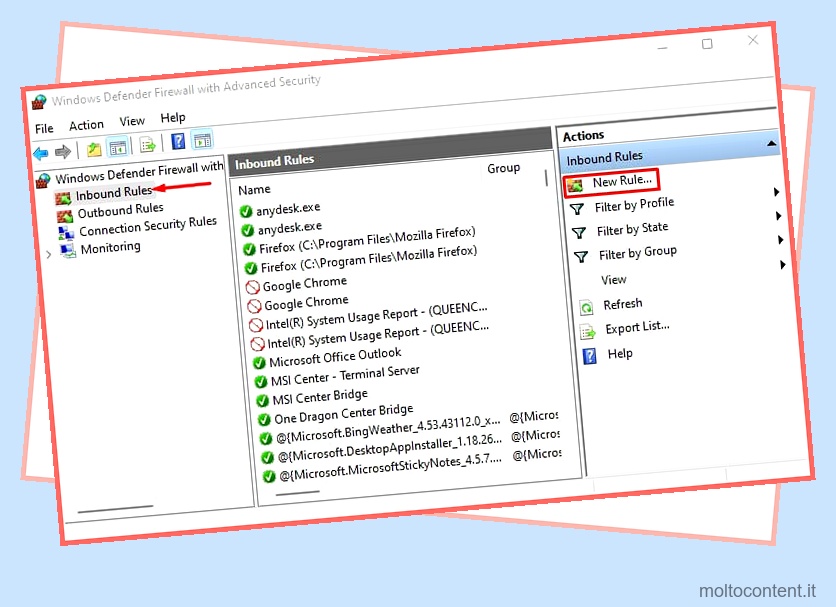

- Vai alla scheda Regole in entrata e fai clic su Nuova regola .

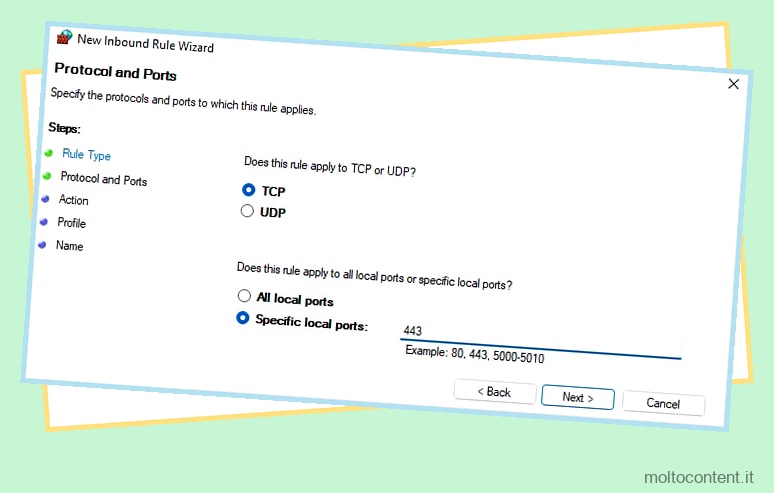

- Seleziona Porta e fai clic su Avanti .

- Selezionare TCP e immettere

443su Porte locali specifiche. Premi di nuovo Avanti.

- Seleziona Consenti la connessione e premi Avanti .

- Seleziona le opzioni in base alle tue necessità e fai clic su Avanti .

- Specifica il nome che desideri e scegli Fine .

Nota: l’apertura di qualsiasi porta su un firewall introduce potenziali rischi per la sicurezza. È fondamentale implementare adeguate misure di sicurezza, come l’utilizzo di certificati SSL/TLS per ridurre al minimo il rischio di accessi o attacchi non autorizzati.