Ti sei mai chiesto se il tuo computer è sorvegliato? Pensi che qualcosa che hai installato ti stia tracciando sul tuo computer? C’è sempre la possibilità che un software dannoso installato sul tuo PC venga segnalato a un hacker.

Una volta o l’altra, tutti abbiamo percepito che il nostro computer ha violato la nostra privacy. Una curiosità simile mi ha portato a fare delle ricerche online. Ho compilato le mie scoperte come approcci per identificare se il mio computer viene monitorato.

Se segui e non hai trovato nulla di sospetto, stai certo che dormirai bene la notte.

Se volete continuare a leggere questo post su "[page_title]" cliccate sul pulsante "Mostra tutti" e potrete leggere il resto del contenuto gratuitamente. ebstomasborba.pt è un sito specializzato in Tecnologia, Notizie, Giochi e molti altri argomenti che potrebbero interessarvi. Se desiderate leggere altre informazioni simili a [page_title], continuate a navigare sul web e iscrivetevi alle notifiche del blog per non perdere le ultime novità.

Sommario

In che modo un utente malintenzionato può ottenere l’accesso al tuo sistema?

Quando si tratta di monitorare, è sempre un programma per computer a farlo. Il software dannoso viene installato continuamente sul tuo computer con o senza il tuo consenso. È probabile che non li rimuoverai mai a meno che non sia necessario.

E a quel punto, potrebbe essere troppo tardi prima che comprometta la tua privacy. Un modo comune in cui questo software arriva sul tuo computer è attraverso il download di file.

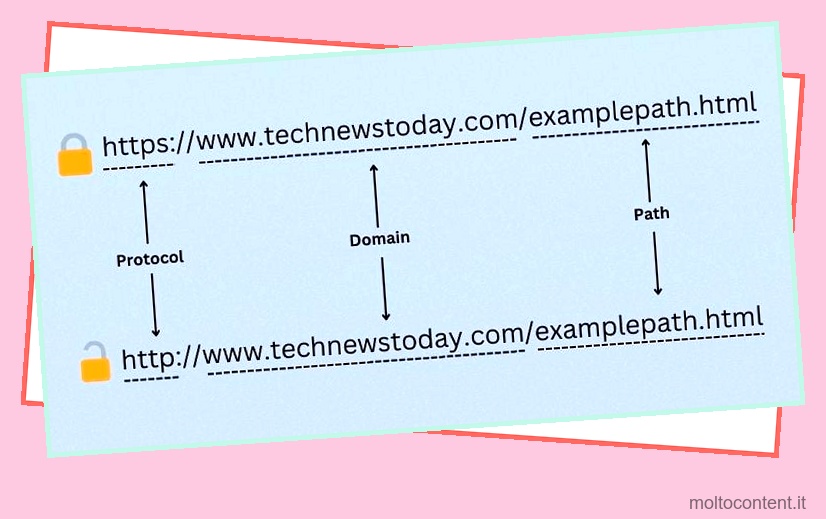

Ad esempio, prendi questo sito web.

Quale pulsante useresti per scaricare il file effettivo? Sì, anch’io sarei confuso se vedessi qualcosa del genere. Molte volte ci sono pulsanti falsi inseriti in siti web come questi. Potrebbero non scaricare il tuo file per te, ma installare invece un programma sul tuo PC.

È possibile dire che un pulsante non è quello che vorresti premendolo prima. Ma saresti disposto a correre il rischio? Voglio dire, scaricare un file non dovrebbe essere un compito impegnativo per nessuno. Anche così, alcune volte non puoi dire se hai ottenuto il file che volevi o sei finito con un programma tracker sul tuo PC.

Suggerimento: se non si tratta di un software che si sta scaricando, i file NON devono essere in formato exe.

Come capire se il tuo computer è monitorato

Qui ci sono 7 modi diversi per confermare se il tuo computer è esente da monitoraggio o meno.

1. Monitoraggio dei processi da Task Manager di Windows

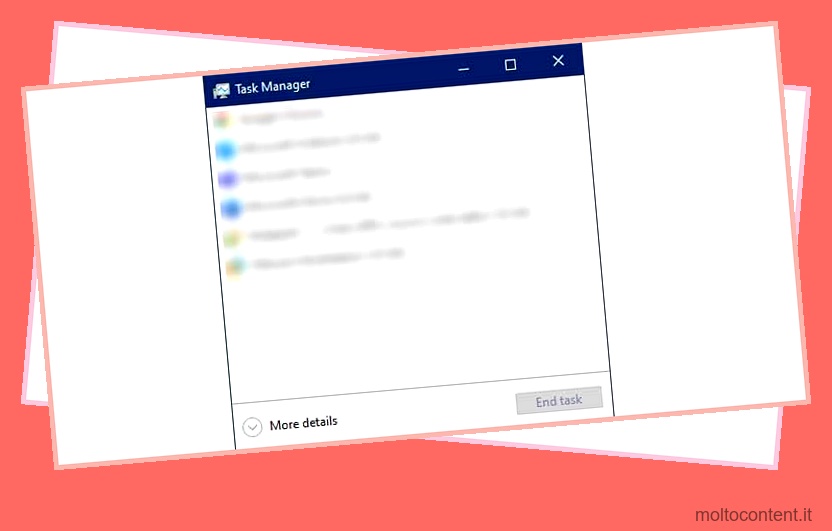

- Premi Ctrl + Alt + Canc insieme per avviare Sicurezza di Windows.

- Selezionare Task Manager per aprire la finestra Task Manager.

- Se è la visualizzazione minima, fare clic su Maggiori dettagli per aprire la visualizzazione dettagliata.

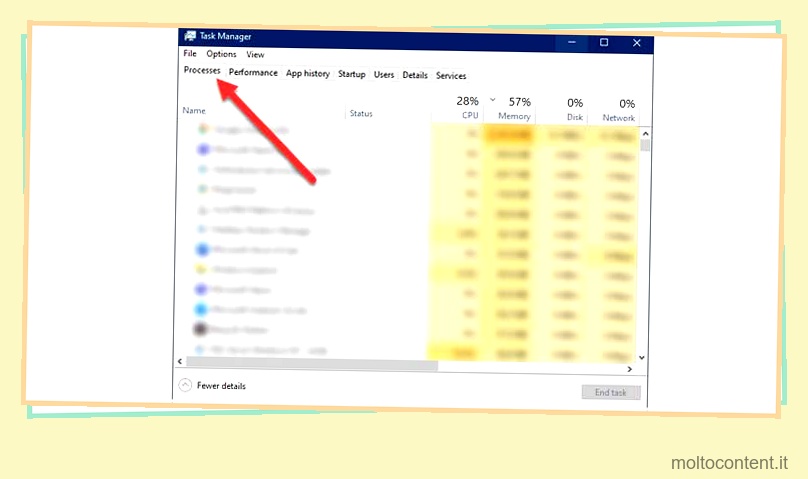

- Fare clic sulla sezione Processi per visualizzare un elenco di tutti i programmi e processi correnti.

Dare una buona occhiata in giro. Questo è il modo più sicuro per familiarizzare con le applicazioni. Assicurati che non sia in esecuzione nulla di sospetto.

Suggerimento: puoi fare clic sull’intestazione Rete per ordinare in base all’attività di rete. Se sei monitorato, il programma non identificato è destinato a inviare dati sulla rete.

2. Monitoraggio delle porte aperte tramite netstat

- Vai al menu Start e fai clic su Esegui.

- Digitare CMD e premere Invio per visualizzare l’interfaccia della riga di comando.

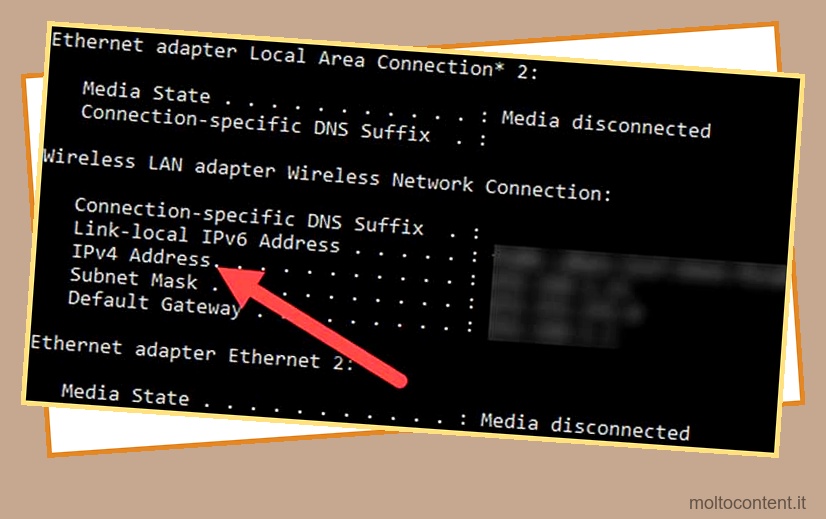

- Digitare il comando ipconfig per visualizzare l’elenco degli adattatori di rete.

- Per ogni profilo di connessione, annotare l’indirizzo IPv4. Non c’è bisogno di preoccuparsi del resto delle informazioni. ( Suggerimento: se esegui un software VM come VMware o Virtualbox, vedrai una serie di adattatori virtuali. Questo è normale. )

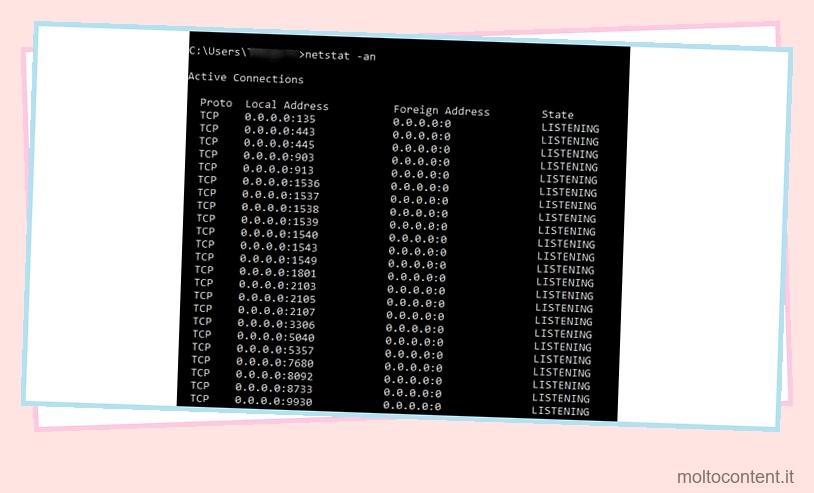

- Digita il comando netstat -an per ottenere un elenco di tutte le porte e gli indirizzi in ascolto.

In questo elenco, oltre a quelli indicati nel passaggio 4, è necessario assicurarsi che non vi siano nuovi indirizzi IP. Se ce ne sono, significa che un altro PC è connesso al tuo computer tramite Servizi Desktop remoto. Qualcuno sta curiosando nel tuo computer.

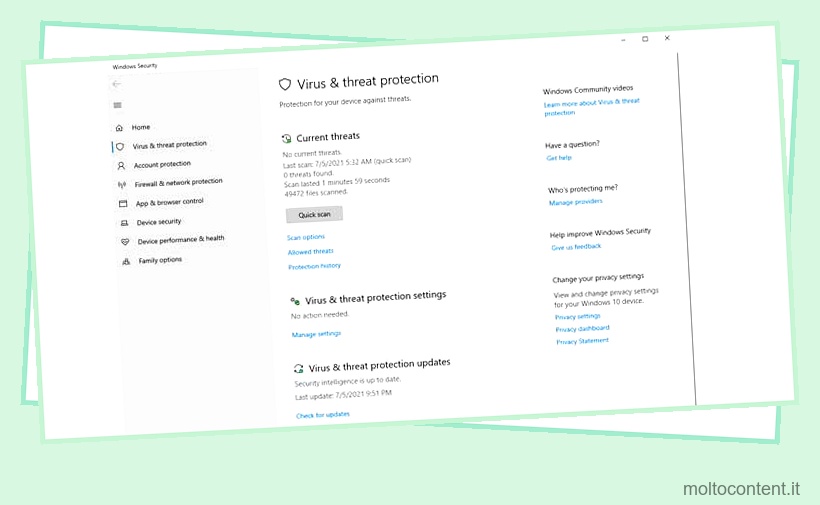

3. Scansioni antivirus periodiche

- Vai al menu Start o fai clic sulla barra di ricerca.

- Digita “protezione dalle minacce” per visualizzare la finestra Protezione da virus e minacce.

- Fare clic su Scansione rapida per eseguire una scansione antivirus del computer.

- Oppure, fai clic su Opzioni di scansione . Questo ti dà la possibilità di eseguire una scansione completa, una scansione personalizzata tra le altre opzioni.

- Una volta completato, assicurati che non ci siano file sospetti o minacce trovate nel tuo PC.

L’app integrata per la protezione da virus e minacce è piuttosto efficace nell’identificare le minacce. Tuttavia, molte persone scelgono di utilizzare un software antivirus autonomo . Questi software rilevano programmi di monitoraggio chiamati spyware e keylogger.

Dopo la scansione, vengono rimossi dal sistema per fornire sempre una protezione completa. Il software antivirus può essere in versione gratuita oa pagamento. Si consiglia di avere una versione a pagamento di una società di antivirus affidabile.

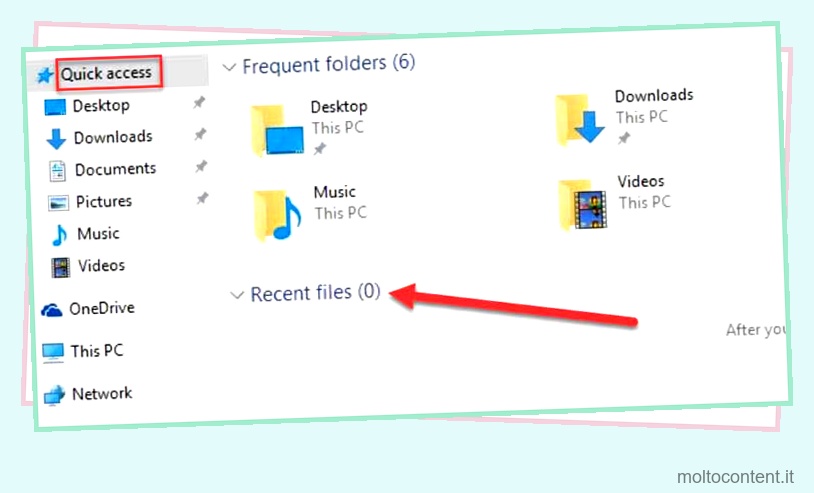

4. Indagare sui file recenti

- Fai clic su Questo PC dal desktop o dalla barra delle applicazioni.

- Fai clic su Accesso rapido in alto a sinistra sotto la barra di navigazione per visualizzare Cartelle frequenti e File recenti .

Questo è il modo più semplice e veloce per identificare se qualcuno ha controllato il tuo file system.

La sezione File recenti mostra un elenco degli ultimi file e cartelle a cui è stato effettuato l’accesso. Se qualcosa qui non è aperto da te, allora è qualcun altro che vi ha avuto accesso sul tuo computer.

5. Analisi della cronologia del browser

Apri il tuo browser Internet e trova la cronologia del browser (premi Ctrl + H o Ctrl + Maiusc + H )

Questo è un altro modo rapido per vedere se qualcuno non ha utilizzato il tuo PC con intenti dannosi. Il browser registra tutti i siti web che sono stati visitati sul tuo computer per lungo tempo. Ancora una volta, se qualcosa ti sembra poco familiare, è probabile che qualcun altro abbia accesso al tuo computer.

Tuttavia, è impossibile rintracciare utilizzando questo approccio se l’autore del reato ha utilizzato la modalità di navigazione in incognito. Tieni presente che la modalità di navigazione in incognito non lascia la cronologia sul browser. In ogni caso, ripeti questo approccio per tutti i browser installati e non solo per quelli che utilizzi.

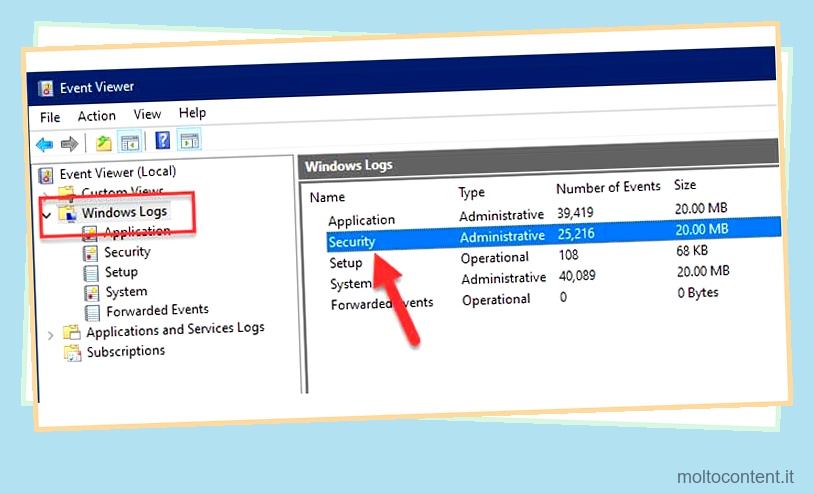

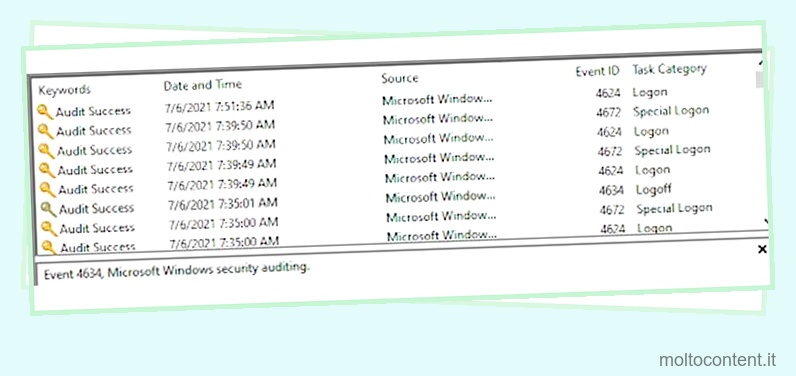

6. Visualizzatore eventi di accesso di controllo

Puoi anche accedere agli eventi di accesso per vedere se qualcuno accede e si disconnette da remoto dal tuo computer. Per questo, procedi come segue:

- Vai al menu Start e cerca “Strumenti di amministrazione di Windows” per visualizzare una nuova finestra.

- Fare clic su Visualizzatore eventi per avviare l’applicazione Visualizzatore eventi.

- Nel riquadro di navigazione a sinistra, fai clic su Registri di Windows . Quindi fare doppio clic su Sicurezza per visualizzare tutti gli eventi di sicurezza.

- Cerca eventuali eventi con Accesso/disconnessione categoria attività . Puoi andare a una data e un intervallo di tempo specifici per rendere il processo più utile.

È necessario cercare un accesso al gruppo di amministratori. Tuttavia, è normale vedere una scia di accessi SYSTEM e BACKUP. Se trovi qualcosa di straordinario nei registri, significa che sei nei guai. Qualcuno sta effettuando l’accesso e la disconnessione dal tuo sistema e sta monitorando le tue attività.

7. Identificazione del monitoraggio aziendale

Questo è il tipo di monitoraggio più “legalmente ok”. Se non possiedi il computer su cui ti trovi, stai tecnicamente utilizzando il computer di qualcun altro. Questo qualcuno potrebbe essere l’azienda per cui lavori.

Le aziende utilizzano molte tattiche per proteggere i segreti commerciali e le risorse aziendali della propria azienda. Quindi è naturale che installino strumenti di monitoraggio sui computer di loro proprietà. Il team IT ha legalmente il diritto di installare programmi sul PC dell’azienda.

È comprensibile che lo facciano solo per proteggere l’azienda e i suoi dati. L’applicazione che installano può essere di vari tipi. Alcuni possono segnalare solo l’utilizzo delle risorse di sistema. Altri sono in grado di registrare sequenze di tasti e attività dell’applicazione. Alcuni arrivano addirittura a fornire accesso remoto al team IT.

Ciò non significa necessariamente che saranno insensibili con i tuoi dati personali. Le preoccupazioni e gli standard sulla privacy sono sempre praticati in una buona organizzazione.

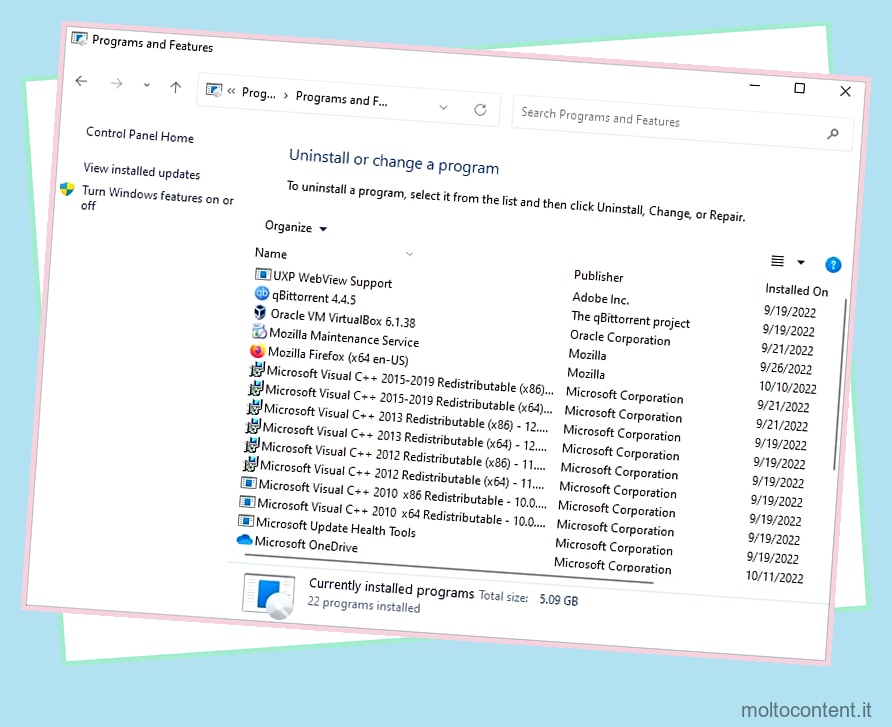

I programmi installati generalmente vengono eseguiti in primo piano. A differenza di un virus, inoltre, non tentano di nascondersi. È probabile che troverai questi programmi in esecuzione nella barra delle applicazioni o nel task manager. Ma questo può variare a seconda del tipo di software.

Techradar fornisce un eccellente elenco di applicazioni di monitoraggio dei dipendenti.